13|注入(下):SQL注入技战法及相关安全实践

王昊天

你好,我是王昊天。

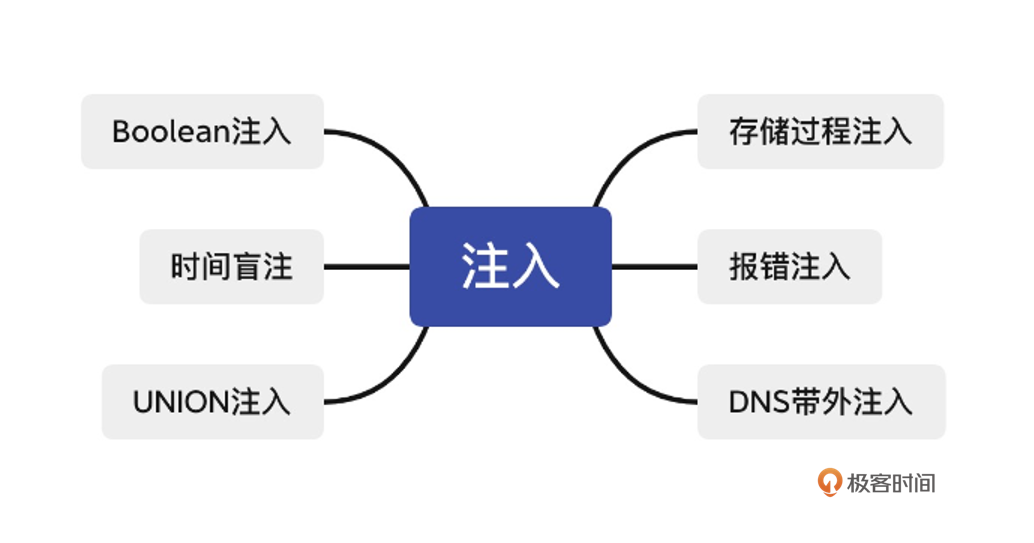

上节课我们学习了 SQL 注入的基本原理和基础动作,但想要完成 SQL 注入攻击,仅凭借基础知识是不够的。这节课我们就来深入分析不同场景下的 SQL 注入,来了解这些场景下都有哪些攻击方式。

事实上,即使同为 SQL 注入漏洞,由于攻击过程中可利用的条件和限制不同,所能够采取的攻击方式也是有差异的。比如在篮球比赛中,同样是上篮,由于防守队员的不同,甚至是防守人数的不同,都会有不同的动作。

注入技巧

联合注入(UNION 注入)

当 SELECT 语句中存在可以使用的 SQL 注入漏洞时,就可以用联合注入方法进行 SQL 注入,将两个查询合并为一个结果或结果集。

联合注入是在 SQL 注入中加入一个新的查询,在完成原始数据查询后,再进行一次查询,并将新的结果加入到原始查询的结果中,攻击者可以通过这种方式来获得目标数据。比如如下查询语句:

这是一个简单的查询语句,目标是从Users表中查询指定id值的用户的姓名、密码以及地址信息。

公开

同步至部落

取消

完成

0/2000

笔记

复制

AI

- 深入了解

- 翻译

- 解释

- 总结

本文深入介绍了SQL注入攻击的技术细节和相关安全实践,包括联合注入、盲注、报错注入、时间盲注、DNS带外注入和存储过程注入等多种攻击方式。通过具体案例和技术细节,读者可以深入了解SQL注入攻击的原理和实践方法。同时,文章还提供了多种防御方案,包括参数化查询、存储过程编程、输入验证、转义技术等,为读者提供了重要的安全防护参考。 本文内容丰富,既有攻击技术的深入剖析,又有实用的防御建议,适合安全领域从业人员和开发人员阅读学习。文章详细介绍了SQL注入的利用方式和技巧,包括联合注入、盲注、报错注入、时间盲注、DNS带外注入和存储过程注入等多种攻击方式。同时,提供了防御方案,如参数化查询、存储过程编程、输入验证、转义技术等。通过学习本文,读者可以全面了解SQL注入攻击的原理、实践方法和防御技巧,有助于构建更安全的应用系统。

仅可试看部分内容,如需阅读全部内容,请付费购买文章所属专栏

《Web 漏洞挖掘实战》,新⼈⾸单¥59

《Web 漏洞挖掘实战》,新⼈⾸单¥59

立即购买

© 版权归极客邦科技所有,未经许可不得传播售卖。 页面已增加防盗追踪,如有侵权极客邦将依法追究其法律责任。

登录 后留言

全部留言(2)

- 最新

- 精选

ifelse

ifelse 学习打卡2023-03-11归属地:浙江

学习打卡2023-03-11归属地:浙江- Geek_253f46参数化查询,能避免所有的sql注入吗2022-06-191

收起评论